شرکت ها و سازمان ها، برای ادامه فعالیت امن خود، نیازمند افرادی هستند که توانایی انجام موارد فوق را داشته باشند.بنابراین سعی دوره امنیت شبکه بر این هست که، دانشجویان با ابزارها و دانش مورد نیاز این حوزه آشنا شده و بتوانند در کمترین زمان ممکن، از فرصت های شغلی موجود استفاده کنند.

حضوری و غیر حضوری

80 ساعت

16 جلسه

مقدماتی

network+

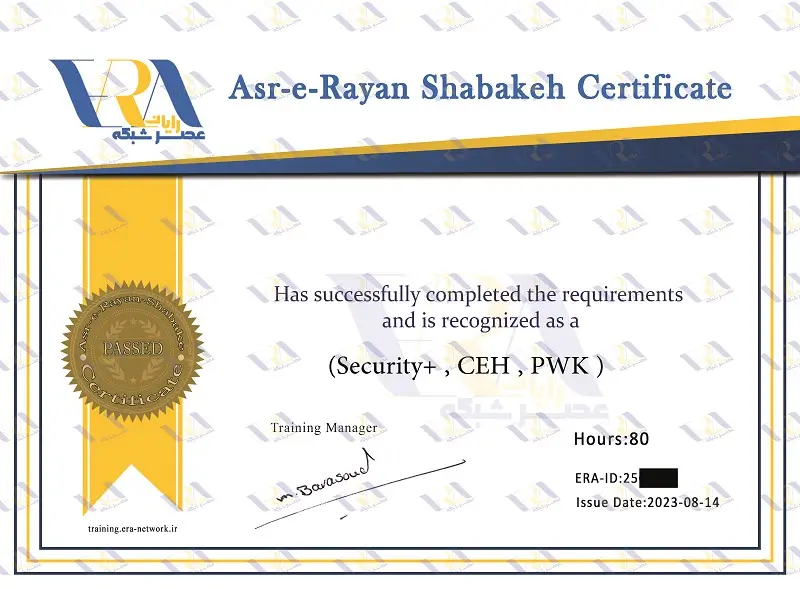

گواهی آموزشی

شرکت های تولید کننده نرم افزار قبل از انتشار محصولات خود در بازار، جهت ارزیابی سطح امنیت نرم افزارها، اقدام به آنالیز و کشف آسیب پذیری های احتمالی موجود در آن می کنند. با این اقدام و با بهرهگیری از آموزش امنیت شبکه، ایرادات احتمالی برنامه قبل از اینکه توسط مصرف کنندگان و رقبا کشف و مورد سوء استفاده قرار بگیرد، توسط خود تولید کننده کشف و اصلاح خواهد شد.

از سوی دیگر، شرکت ها و سازمان های مصرف کننده تکنولوژی هم، جهت تست و ارزیابی سطح امنیت سرویس های نرم افزاری موجود، اقدام به بررسی آسیب پذیری های احتمالی در بستر نرم افزاری خود می کنند.

شرکت ها و سازمان ها، برای ادامه فعالیت امن خود، نیازمند افرادی هستند که توانایی انجام موارد فوق را داشته باشند.بنابراین سعی دوره امنیت شبکه بر این هست که، دانشجویان با ابزارها و دانش مورد نیاز این حوزه آشنا شده و بتوانند در کمترین زمان ممکن، از فرصت های شغلی موجود استفاده کنند.

در آموزش امنیت شبکه، دانشجویان با مبانی امنیت (Security+)، مفاهیم هک قانونمند (CEH) و ابزارهای تست نفوذ شبکه در محیط کالی لینوکس (PWK) آشنا خواهند شد. لازم به ذکر هست که آشنایی اولیه با مفاهیم شبکه در سطح Network Plus از پیش نیازهای این دوره می باشد.

خوب بود، اما مثالهای عملی بیشتر نیاز داشت.

تدریس روان و قابل فهم

محتوای دوره مناسب بود

دوره خوبی بود

دوره آموزش امنیت شبکه شامل سه بخش اصلی است: Security+، PWK و CEH. هر یک از این بخشها دارای سرفصلهای متنوعی است که شامل مبانی امنیت، هک قانونمند، ابزارهای تست نفوذ و امنیت شبکه میباشد.

پیشنیاز این دوره آشنایی اولیه با مفاهیم شبکه در سطح Network Plus است. این دانش پایه برای درک بهتر مباحث پیشرفتهتر امنیت شبکه ضروری است.

بله، این دوره به گونهای طراحی شده است که دانشجویان را با ابزارها و دانش مورد نیاز حوزه امنیت شبکه آشنا میکند تا بتوانند در کمترین زمان ممکن از فرصتهای شغلی موجود استفاده کنند.

در دوره PWK، دانشجویان با ابزارهای تست نفوذ شبکه در محیط کالی لینوکس آشنا میشوند. سرفصلهای این دوره شامل جمعآوری اطلاعات، اسکن آسیبپذیریها، بهرهبرداری از ضعفها و حملات مختلف است.

هدف از آموزش CEH، آشنایی دانشجویان با تکنیکهای هک قانونمند و تست نفوذ است تا بتوانند آسیبپذیریهای سیستمها را شناسایی و قبل از سوءاستفاده توسط مهاجمان، آنها را برطرف کنند.

| نام دوره | پیشنیاز | روز های برگزاری | ساعت(دوره) | شروع دوره |

|---|---|---|---|---|

| VMware VCP7.0 | Network+ | چهارشنبه 17 الی 20 | 45 | فروردین |

| VMware VCP7.0 | Network+ | پنجشنبه 14 الی 19 | 45 | خرداد |

| امنیت شبکه (Security+, CEH, PWK) | Network+ | پنجشنبه 14 الی 19 | 80 | فروردین |

| امنیت شبکه (Security+, CEH, PWK) | Network+ | شنبه و دوشنبه 17 الی 20 | 80 | خرداد |

| SANS 504 | Network+ | شنبه و دوشنبه 17 الی 20 | 40 | اردیبهشت |

| SANS 505 | Network+ | پنجشنبه 14 الی 19 | 40 | خرداد |

| طراحی وب با وردپرس | مبانی کامپیوتر و اینترنت | چهارشنبه 17 الی 20 | 42 | فروردین |

| طراحی وب با وردپرس | مبانی کامپیوتر و اینترنت | پنجشنبه 14 الی 19 | 42 | خرداد |

| پایتون مقدماتی | اسکرچ پیشرفته | پنجشنبه 14 الی 19 | 20 | فروردین |

| پایتون پیشرفته | پایتون مقدماتی | شنبه و دوشنبه 17 الی 20 | 45 | خرداد |

| پک ICDL | آشنایی با زبان انگلیسی | شنبه و دوشنبه 17 الی 20 | 131 | اردیبهشت |

| پک ICDL | آشنایی با زبان انگلیسی | پنجشنبه 14 الی 19 | 131 | خرداد |

مدرک عصر شبکه قابلیت ترجمه و استفاده برای امور مهاجرتی را نیز داراست. مدارک دورههای حضوری و آنلاین در این آموزشگاه هیچ تفاوتی با هم ندارند.

به نظرم دوره خیلی خوب بود